Was läuft nach einem Cyberangriff konkret ab? Und wie befreit man sich aus solch einer misslichen Lage? Was sind mögliche Learnings aus Sicht eines Mitarbeiters und welchen Einfluss hat ein solcher Angriff auf die digitale Transformation?

Umfangreicher Start

Im vergangenen April wurde die Hawa Sliding Solutions AG (folgend Hawa) Opfer eines Cyberangriffs. Wie üblich bei solch einem Ereignis, war zuerst nicht bekannt, welche Systeme und Daten davon betroffen waren und welchen Schaden sie erlitten hatten. Fast zeitgleich wurden diverse Stellen über den Vorfall informiert und aufgeboten:

- Die Versicherung für die Deckung des Vorfalls und Hilfestellung von der Forensik sowie der Polizei.

- Akquise eines/einer Krisenmanagers/-in als zentrale Anlaufstelle.

- Interne Mitarbeitende wurden über das weitere Vorgehen und den aktuellen Einfluss auf die Geschäftstätigkeiten informiert.

- Die Datenschutzstelle des Kantons wurde über den Vorfall in Kenntnis gesetzt, obwohl zu diesem Zeitpunkt noch nicht bekannt war, dass personenbezogen Daten gestohlen wurden.

- Alle Kunden, Lieferanten und Partner wurden über mögliche Verzögerungen und Unterbrüche informiert.

Nebenbei musste sich die Organisation intern wie auch extern zuerst einmal neu formieren. Obwohl es für solch einen Fall einen Notfallplan gab, sah dann die Realität doch ganz anders aus.

Ausmass und Wiederaufbau

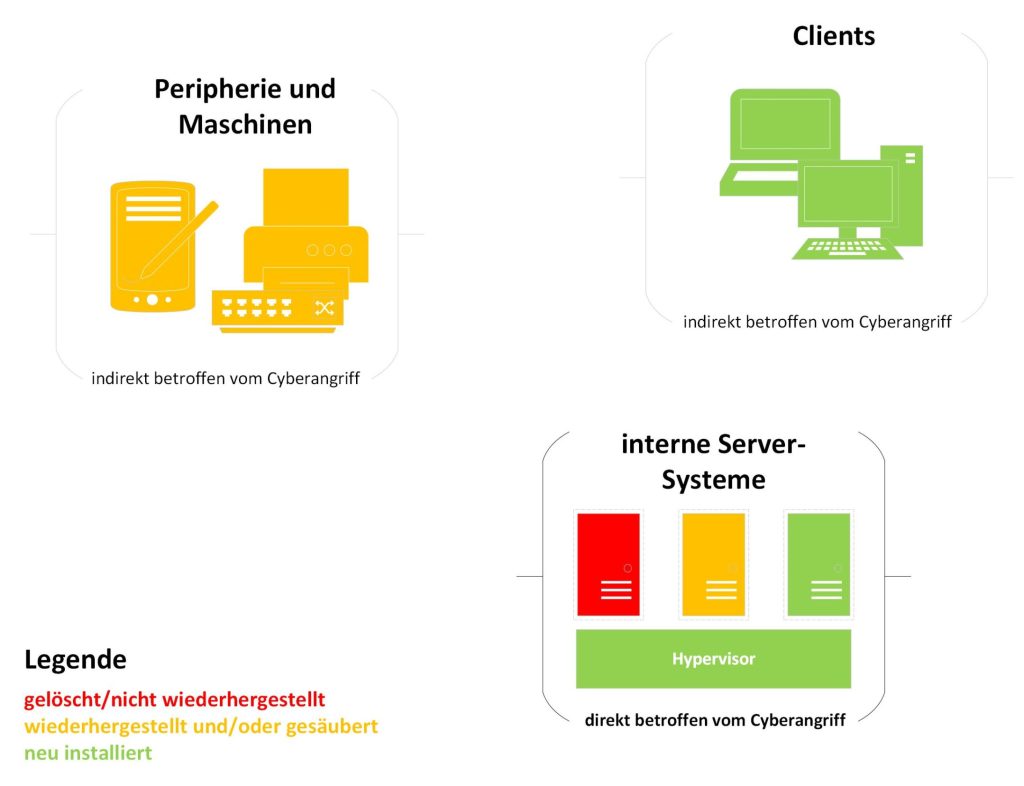

Mit Hilfe von Forensik und IT-Dienstleistern konnte festgestellt werden, dass die internen Serversysteme (ERP, PLM, PIM, Backup usw.) der Hawa verschlüsselt wurden. Die Cloudsysteme waren nicht betroffen, was eine ausführliche Analyse zeigte. Folgende Grafik gibt einen Überblick über die unterschiedliche Vorgehensweise der verschiedenen Systeme.

Die Mehrheit der Server (über 100 Stück) musste wiederhergestellt und gesäubert werden. Dies erfolgte über drei Zonen, wobei in den Zonen unterschiedliche Bereinigungen und Checks stattfanden.

Auch das interne Backup war betroffen, was bei den Server-Systemen zu einem Datenverlust von einem Monat führte. Dieser Datenverlust musste von den Mitarbeitenden mithilfe von BI-Daten in der Cloud rekonstruiert werden.

Daily Business

Nach etwa 10 Wochen und 50 externen Helfern war das «Daily Business-Gefühl» wieder vorhanden. Dennoch hat der Cyberangriff bis heute spürbare Nachwehen hinterlassen. Die Angreifer haben zu Beginn des Angriffs eine Liebesnotiz mit Kontaktdaten hinterlassen, worauf aber nie geantwortet wurde. Es wurde auch nicht reagiert, als ein paar Wochen später einige Firmendaten in Darknet veröffentlicht wurden.

Learnings

Was sind meine persönlichen Learnings, die ich nach dieser anspruchsvollen, aber auch sehr lehrreichen Zeit mitnehme?

- Technische Sicherheitsmechanismen nutzen – und dies ausnahmslos. Bis heute besteht keine hundertprozentige Klarheit darüber, wie die Angreifer in die interne Infrastruktur eingedrungen sind. Jedoch könnte eine Schwachstelle bei der unvollständig ausgerollten MFA-Authentifizierung gelegen haben.

- Backup-Konzept überarbeiten und auf unveränderbare Sicherungen setzen. Die Backups konnten von den Angreifern rasch gelöscht werden. Des Weiteren sollten unterschiedliche Backup Medien genutzt und die mögliche Wiederherstellung von Backups geprüft werden.

- Es ist sinnvoller in eine schnelle Wiederherstellung zu investieren, anstatt auf noch teurere Sicherheitsmassnahmen zu setzen. Denn es gibt keine Garantie, dass in jedem Fall ein solcher Angriff verhindert werden kann.

- Da man die Opfer mit verschlüsselten Daten schlechter unter Druck setzen kann, sind diese viel weniger attraktiv für die Angreifer. Eine Entschlüsselung der Daten ist aufwändig und Cyberangriffe sind mittlerweile ein Massengeschäft.

- Mehr in die Cloud auslagern – denn diese Infrastruktur blieb beim Angriff unberührt. Gerade die grossen Player haben moderne und bessere Möglichkeiten unsere Infrastruktur und Services zu schützen also wir selbst.

Digitale Transformation

Die digitale Transformation findet auch auf der Gegenseite statt. So gibt es zum Beispiel Cybercrime as a Service. Durch die Digitalisierung wird ein Unternehmen oder eine Person angreifbarer. Wir profitieren jedoch enorm vom digitalen Fortschritt. Nichtsdestotrotz muss das Risiko möglichst verhindert, vermindert oder ausgelagert werden, wo immer mit digitalen Daten gearbeitet wird.

Cyrill Raggenbass: Auch die Gegenseite transformiert sich – dessen müssen wir uns stets bewusst sein.