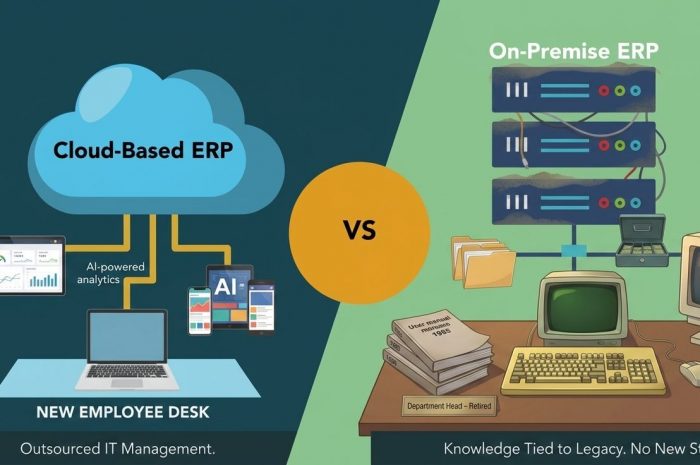

On-Prem war gestern – aber mein Team ist von heute

Die Technik ist das kleinste Problem bei einer Cloud-Migration. Das merkt man spätestens dann, wenn man mitten in einem ERP-Wechsel steckt und plötzlich erkennt: Das grösste Risiko sind nicht die Server, es sind die Menschen die gehen, bevor das Wissen weitergegeben ist. Wer eine IT-Transformation wirklich meistern will, muss zuerst …